El phishing es una de las formas más comunes y peligrosas de ciberataque en la actualidad. Suplantando la identidad de entidades legítimas, los ciberdelincuentes engañan a las víctimas para obtener información confidencial como credenciales de acceso, datos bancarios o información personal. A pesar de la evolución de las soluciones de seguridad, el phishing sigue siendo una de las principales amenazas para individuos y empresas.

¿Qué es el Phishing?

El phishing es un método de ataque basado en la ingeniería social que busca engañar a los usuarios para que revelen información sensible. Generalmente, los atacantes envían correos electrónicos, mensajes SMS o incluso llamadas telefónicas que parecen provenir de fuentes legítimas, como bancos, plataformas de pago, redes sociales o empresas reconocidas.

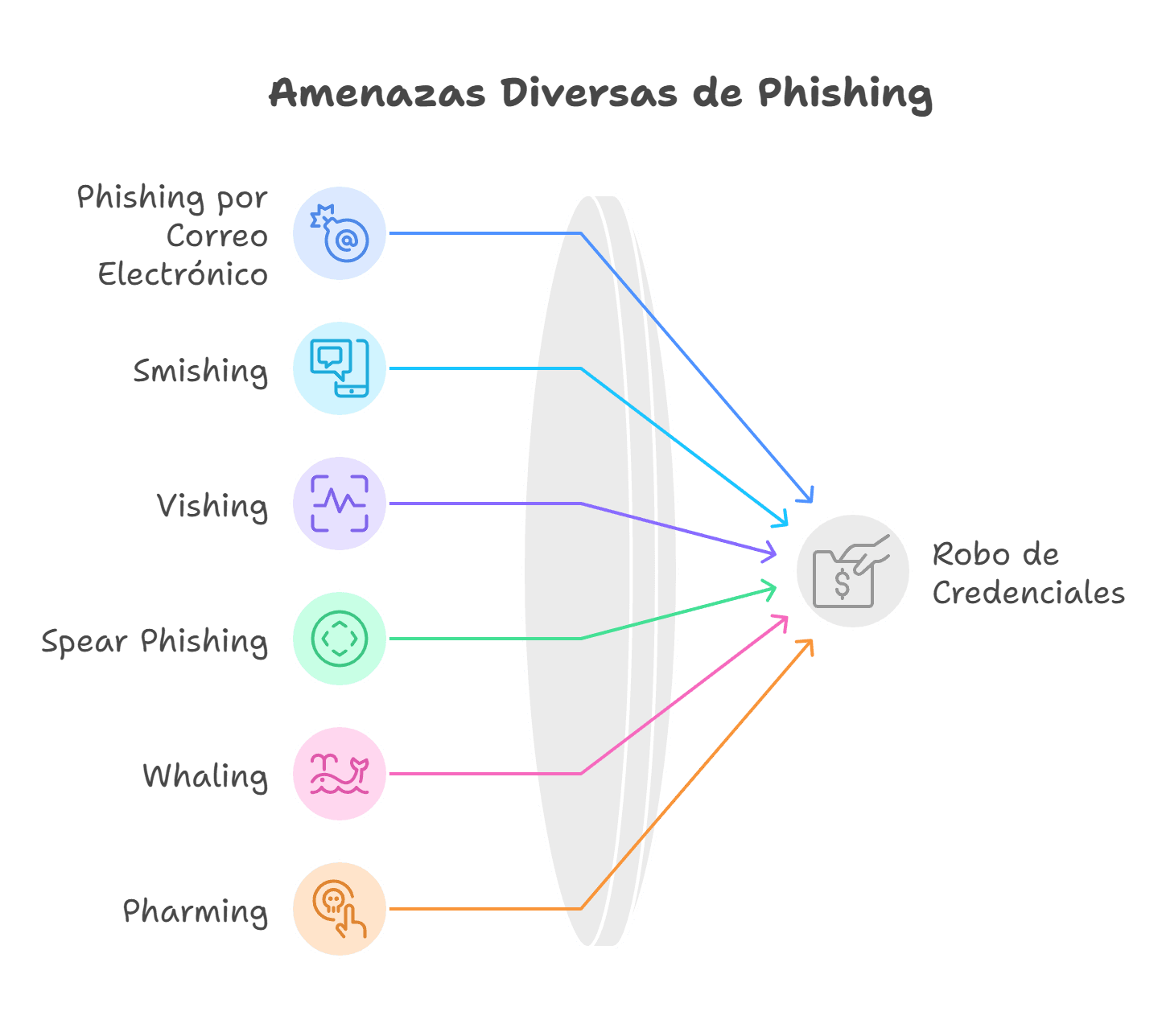

Tipos de Phishing

Existen diversas variantes de phishing, cada una adaptada a diferentes contextos y víctimas:

- Phishing por correo electrónico: El método más común, en el que los atacantes envían correos electrónicos falsificados con enlaces maliciosos o archivos adjuntos infectados.

- Smishing (SMS Phishing): Uso de mensajes de texto fraudulentos para engañar a las víctimas y hacer que revelen información personal o accedan a sitios maliciosos.

- Vishing (Voice Phishing): Llamadas telefónicas en las que los atacantes se hacen pasar por agentes de soporte técnico o representantes bancarios para obtener datos confidenciales.

- Spear Phishing: Ataques dirigidos a individuos específicos dentro de una empresa, utilizando información personalizada para hacer el engaño más creíble.

- Whaling: Variante de spear phishing dirigida a altos ejecutivos o figuras clave de una organización.

- Pharming: Manipulación de sitios web legítimos para redirigir a los usuarios a páginas falsas donde se roban sus credenciales.

Cómo Identificar un Intento de Phishing

Para evitar caer en una trampa de phishing, es fundamental conocer las señales de advertencia:

- Errores gramaticales y ortográficos: Los correos fraudulentos suelen contener errores evidentes que los distinguen de comunicaciones legítimas.

- Urgencia o amenazas: Los atacantes intentan generar pánico para que la víctima actúe sin pensar, como mensajes que advierten sobre cuentas bloqueadas o pagos pendientes.

- Enlaces sospechosos: Las direcciones URL pueden parecer legítimas, pero al pasar el cursor sobre ellas, se revela un enlace diferente.

- Solicitudes de información personal: Empresas serias nunca piden contraseñas o datos bancarios por correo electrónico o mensaje de texto.

- Remitentes desconocidos: Es importante verificar el remitente y asegurarse de que la dirección de correo coincide con la de la empresa legítima.

Consecuencias del Phishing para las Empresas

El phishing no solo afecta a usuarios individuales, sino que también representa un riesgo significativo para las empresas. Algunas de las consecuencias más graves incluyen:

- Pérdidas económicas: Las empresas pueden ser víctimas de transferencias fraudulentas o robo de fondos debido a ataques de phishing.

- Filtración de datos sensibles: Accesos no autorizados pueden exponer información confidencial de clientes y empleados.

- Daño a la reputación: Un ataque de phishing exitoso puede erosionar la confianza en la empresa y afectar su imagen pública.

- Cumplimiento normativo: Incumplir regulaciones como GDPR o CCPA debido a una brecha de seguridad puede resultar en sanciones severas.

Medidas para Prevenir el Phishing

Para protegerse contra el phishing, es esencial implementar medidas de seguridad efectivas tanto a nivel individual como empresarial:

- Capacitación y concienciación: Educar a los empleados sobre las tácticas de phishing y cómo identificarlas.

- Autenticación multifactor (MFA): Implementar autenticación en dos pasos para agregar una capa adicional de seguridad.

- Filtros de correo electrónico avanzados: Utilizar soluciones de seguridad que bloqueen correos sospechosos antes de que lleguen a la bandeja de entrada.

- Uso de gestores de contraseñas: Estas herramientas pueden evitar el ingreso de credenciales en sitios falsos.

- Monitorización y respuesta ante incidentes: Implementar sistemas de detección de amenazas para responder rápidamente ante posibles ataques.

- Consultoría de ciberseguridad: Contar con expertos en seguridad informática para realizar auditorías y pruebas de penetración.

Cómo Responder a un Ataque de Phishing

Si una empresa o individuo sospecha que ha sido víctima de phishing, es importante actuar rápidamente:

- Cambiar contraseñas: Si se ingresaron credenciales en un sitio fraudulento, cambiar las contraseñas de inmediato.

- Contactar a la entidad afectada: Informar a la empresa o servicio cuya identidad fue suplantada.

- Reportar el ataque: Denunciar correos de phishing a las autoridades correspondientes o a proveedores de correo electrónico.

- Analizar la brecha de seguridad: Evaluar el impacto del ataque y reforzar las medidas de protección.

Conclusión

El phishing sigue siendo una de las amenazas más persistentes en el mundo de la ciberseguridad, pero con educación, concienciación y herramientas de seguridad adecuadas, es posible minimizar los riesgos. La prevención y la respuesta rápida son claves para evitar que un ataque de phishing cause daños irreparables a una empresa o individuo.

En Jiratek somos expertos en seguridad informática y ofrecemos servicios avanzados de Red Teaming para evaluar y mejorar la seguridad de tu organización. ¡Contáctanos para una auditoría de seguridad personalizada!